Ce nouveau ransomware est tellement dangereux qu’il détruit définitivement vos fichiers au lieu de les chiffrer. Malgré leur caractère dévastateur, les cybercriminels paient généralement la rançon et déchiffrent les fichiers après réception du paiement.

Même en payant la rançon, tout est perdu !

Même en payant la rançon, tout est perdu !

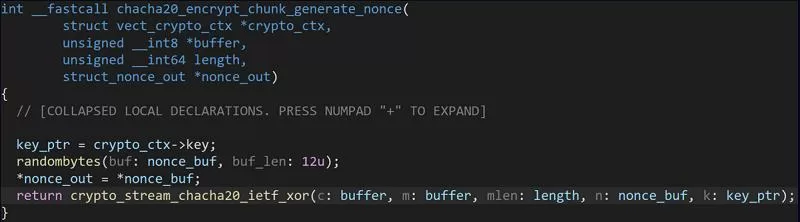

Les attaques par rançongiciel ont gagné en complexité et en fréquence au cours de la dernière décennie. Malgré leur caractère dévastateur, les cybercriminels paient souvent la rançon et déchiffrent les fichiers après réception du paiement. Cependant, avec l’apparition du rançongiciel VECT 2.0, les ingénieurs de Check Point Research ont découvert que ce logiciel malveillant chiffre les données de manière incorrecte. Cela les rendant impossibles à déchiffrer et entraînant leur destruction définitive. Ainsi, si vous ou votre entreprise êtes victimes du rançongiciel VECT 2.0, vos données seront perdues à jamais, même si vous payez la rançon, à moins, bien entendu, de disposer d’une sauvegarde sécurisée.

Le souci du code VECT

Le souci du code VECT

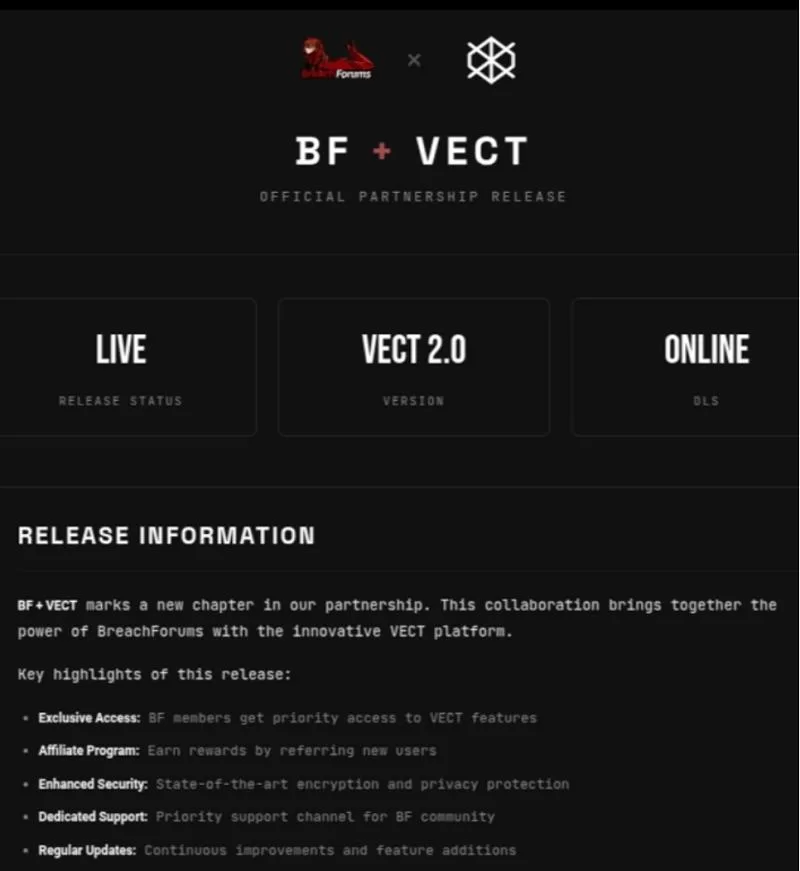

Bien que la perte ou le vol de données suite à des attaques de rançongiciels soit un résultat courant, que la rançon soit payée ou non, il est inhabituel qu’un rançongiciel soit si mal codé que les criminels soient incapables de déchiffrer les données capturées. Malgré le récent partenariat entre les développeurs de VECT et le forum BreachForums du dark web, Check Point Research a démontré que c’était bien le cas grâce à une analyse approfondie du code de VECT.

Check Point Research a obtenu le code du logiciel malveillant

Check Point Research a obtenu le code du logiciel malveillant

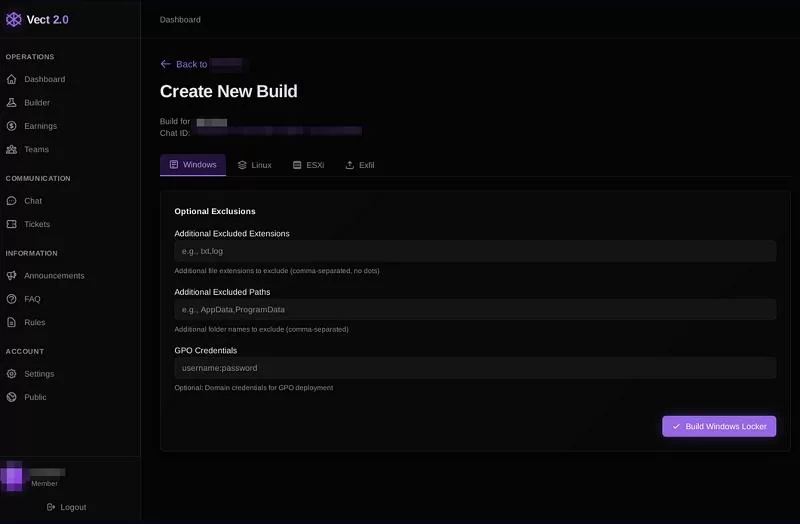

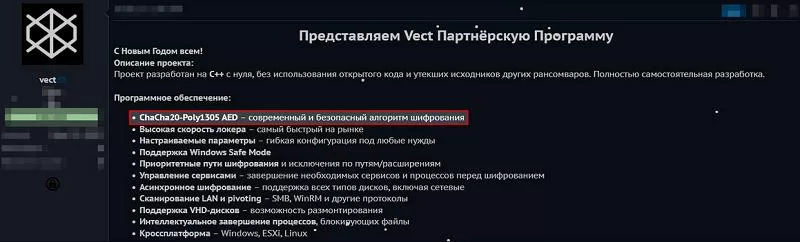

Check Point Research a obtenu le code du logiciel malveillant via son compte sur les forums de sécurité informatique. En examinant les versions ciblant Windows, Linux et VMware EXSI, Check Point confirme que les failles fondamentales du ransomware sont multiplateformes en raison d’un moteur de chiffrement commun. L’annonce initiale de VECT concernant ce logiciel malveillant mentionne même une technologie de chiffrement erronée. La fonctionnalité d’exfiltration de données promise n’a toujours pas été mise en place, probablement parce que l’exfiltration des données est tout simplement impossible à l’heure actuelle.

Que faire dans ce cas précis ?

Que faire dans ce cas précis ?

Comme toujours, nous vous recommandons vivement d’appliquer les meilleures pratiques de sécurité généralement reconnues si vous travaillez pour une organisation ou si vous en gérez une qui traite de nombreuses données sensibles. En cas d’attaque réussie, assurez-vous de disposer de sauvegardes régulières et sécurisées afin d’éviter des pertes irréparables, voire pire.

Pour plus d’informations : cliquez ici.